Todo el mundo habla de Ciberseguridad, pero nadie se compromete

Hola, para este articulo tomamos como referencia a Pacifico Cabrera, un personaje de televisión de Colombia, que en tiempos del conflicto armado, se la pasaba hablando con líderes, personalidades y gobernantes; preguntando que se necesitaba para hacer posible la paz, al finalizar “Pacifico” mencionaba: Todo el mundo habla de paz, pero nadie se compromete.

Firewall

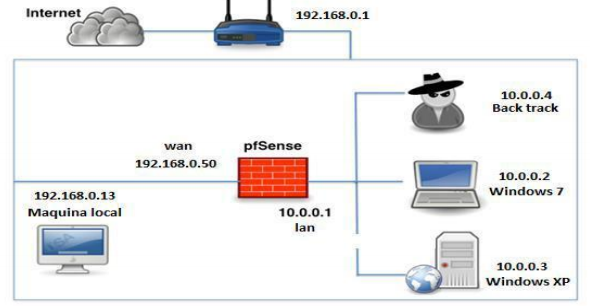

Permite interconectar redes y aplicar reglas de filtrado a las comunicaciones . Son soluciones de software y hardware utilizadas para interconectar y restringir el acceso de una red de otra. Estos aplican reglas de filtrado a las comunicaciones a través de ACLs e IPtables. La mayoría de las empresas utilizan los firewalls para restringir el acceso a sus redes desde Internet y viceversa, también son utilizados para restringir las comunicaciones entre segmentos de red dentro de la empresa para asegurar la protección de información y recursos sensibles. Por ejemplo un administrador podría restringir el acceso a la red del área de investigación y desarrollo desde las otras áreas con un firewall y permitir únicamente el tráfico que se considere como no riesgoso a través de protocolos y puertos específicos.

¿Qué es FANGØ?, el nuevo cargador de privacidad de los teléfonos.

La preocupación por la invasión de privacidad a la que estamos expuestos cuando los servicios de pequeñas y grandes empresas como Facebook, Amazon, Netflix y Google, y algunos de los que se preocupan también actúan para luchar contra esa invasión.

Laboratorio practico, aprende a configurar un firewall

Bienvenido, nuestro objetivo de ayudar a mas personas a que se capaciten y aprendan de ciberseguridad. Por lo tanto hemos liberado este taller laboratorio practico, para que tengan la oportunidad de experimentar e interactuar con un firewall y ver como se aplican algunos controles de seguridad de red y a nivel perimetral.

Los hackers mas buscados en la actualidad

En varias ocasiones los ataques cibernéticos han dejado expuestos a gobiernos, instituciones del Estado y a empresas. Sin embargo, varios ciberdelincuentes han engañado a millones de personas en el mundo y han logrado estafarlos generando multimillonarias pérdidas.

Tor recibe un financiamiento de mas 600 mil dolares para mejorar su lenguaje de programación

Tor ha confirmado haber recibido un financiamiento de USD 670 mil en ZCash (ZEC) provenientes de la fundación ZCash Open Major Grants (ZOMG). El objetivo es mejorar el desarrollo de Arti (A rust Tor Implementation), un lenguaje de programación que mejora la flexibilidad de los clientes Tor para ser implementados en otros sistemas.

Windows 11 ya está aquí

Windows 11 es una realidad. Una build del sistema operativo acaba de ser filtrada concretamente la 21996. En esta build se confirma lo que era un secreto, la nueva versión de Windows se llamará “Windows 11”

Diferencias entre Ciberseguridad y Seguridad de la Información

Seguridad informática, Ciberseguridad y Seguridad de información, son términos muy utilizados y relacionados para la protección de las redes, los sistemas y la información.

Que es la Información de Identificación personal o (PII), ejemplos y recomendaciones.

Hola !

Cada vez más, las empresas se están acercando al teletrabajo a tecnología que les permita operar sus negocios desde internet, de modo seguro y compartan su información con clientes y proveedores externos para el desarrollo de actividades y procesos y tengan privacidad de los datos sea en línea o de modo local. Como por ejemplo el almacenamiento de los datos de los clientes en la nube.

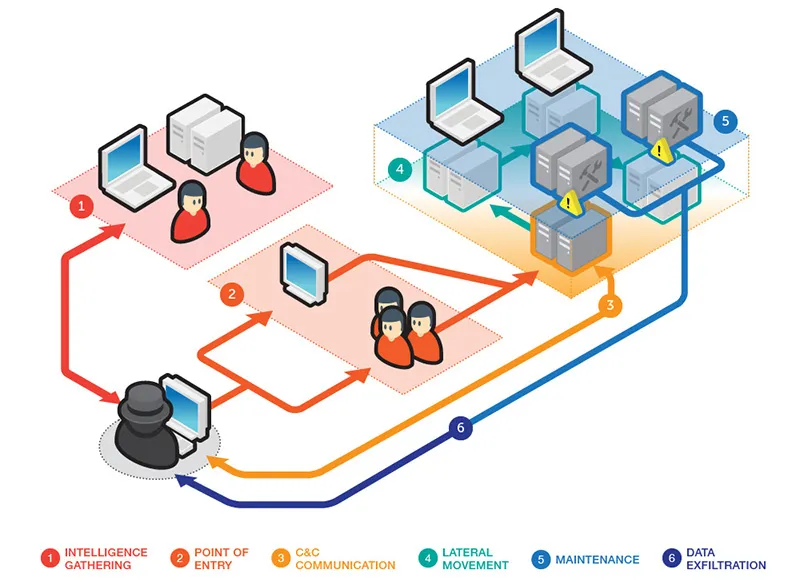

Técnica de movimiento lateral o Lateral moving

If we start assuming that we are already compromised, our approaches during the performance of defensive strategies or offensive actions would reaching other perspectives.

We’re taking for granted that the house is totally clean and the security efforts that we have been deploying are for keep it in that way; there are no visible signs, and that could be the most assumed scenario. However, with that assumption, there are signs that are ready to be hidden themselves or mimick legit ones. There’s a high probability that those signs were delivered by non-common adversaries, trying to move through the apparently healthy environment.